Faille dans la sécurité automatique

1

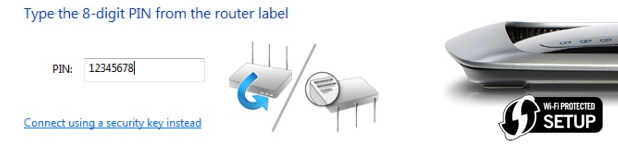

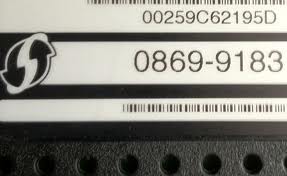

Malgré tous ces standards de sécurité pour les réseaux sans fil, c’est souvent l’utilisateur qui rends le tout vulnérable en ne sachant pas le configurer adéquatement. Depuis 2007, les fabricants majeurs de routeurs font certifier leur équipement au standard de sécurité WPS qui permet la configuration automatique de la sécurité d’un réseau sans-fil. L’utilisateur n’a donc aucune manipulation matérielle, ni même de configuration complexe à faire. Le processus utilise un code de 8 chiffres qui permet 100 millions de combinaisons possibles, donc très difficiles à deviner.

Ce protocole étant disponible sur la plupart des routeurs en bas de 100$ et activés par défaut, rendrait une faille de sécurité très intéressante à exploiter. Une faille dans l’authentification du code de sécurité a justement été découverte et elle permet d’obtenir le code de sécurité. Comme ce mode d’authentification ne requiert aucune action externe, il permet à un attaquant de deviner le code par essai et erreur (« brute force« ) en essayant toutes les combinaisons possibles, ce qui normalement devrait prendre une éternité.

Sauf que le protocole d’authentification du routeur échappe quelques informations pouvant être utilisées pour réduire le nombre de tentatives requises à 11,000 combinaisons. Ce qui prend que quelques minutes pour découvrir le code secret! L’auteur de la découverte de cette vulnérabilité à publié un document qui l’explique en détail et il nous renseigne sur l’existence d’un outil nommé Reaver, qui exploite avec brio cette vulnérabilité.

Malheureusement, l’utilisateur reste souvent le plus grand trou de sécurité et son besoin de tout automatisé ne fait qu’en créer d’autres. Sachez qu’il est toujours plus sécuritaire de procéder à une configuration manuelle d’un réseau sans fil avec protection WPA2/AES-CCMP (WEP et WPA/TKIP étant vulnérables) et de désactiver le protocole WPS et toute autre fonctionnalité inutile automatisée. Les fabricants et les geeks en herbe ont encore beaucoup à apprendre au niveau de la sécurité des réseaux!